2019年3月勒索病毒报告

分享两篇关于勒索病毒的文章:

1.【紧急+重要】勒索病毒解决方案!附:MS17-010补丁下载

2019年3月勒索病毒报告

随着勒索病毒的蔓延,给企业和个人都带来了严重的威胁,360安全大脑针对勒索病毒进行了全方位的监控与防御。从本月的数据来看,反勒索服务的反馈量有小幅度下降,但其中新增的Paradise勒索病毒反馈较大,需要格外注意防范。

360解密大师在本月新增了对PewCrypt、CRYPTED!以及ChinaYunLong三款勒索病毒的解密。

感染数据分析

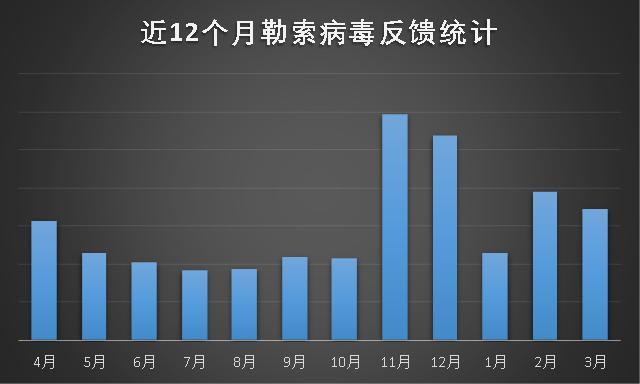

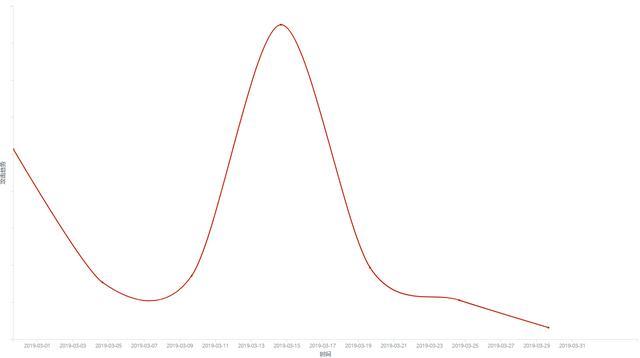

通过对2019年3月勒索病毒的反馈数据统计看,本月的反馈相对于2019年2月有小幅度的下降。本月勒索病毒整体相对比较平静,无新增的大规模传播渠道。

图1. 近12个月勒索病毒反馈统计

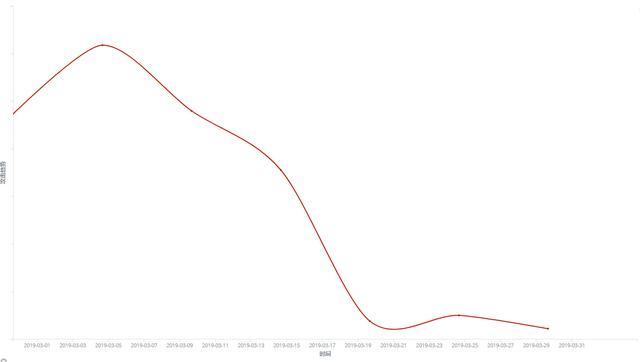

反馈趋势看,本月有三次反馈高峰。其中在月初出现过两次,主要原因有两点:一是Satan勒索病毒在3月初更新了其勒索病毒版本;二是在3月初挂马网站传播GandCrab勒索病毒的情况仍然比较突出。在3月21日出现第三次反馈高峰,主要是因为两款新勒索病毒Paradise和immortallock开始在国内传播。

图2. 2019年3月勒索病毒反馈趋势

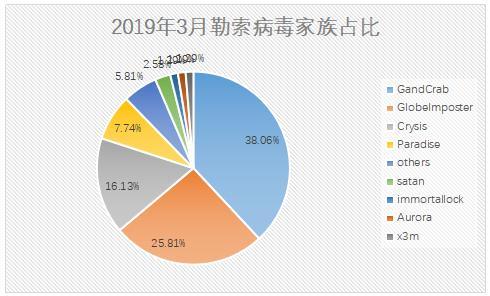

对本月勒索病毒家族占比进行分析发现,GandCrab勒索病毒家族仍是所有勒索病毒家族中占比最高的——达到38.06%,不过与2月份相比下降了8.5%。其次是占比25.81%的GlobeImposter勒索病毒家族和占比16.13%的Crysis勒索病毒家族。此外,值的一提的是:在本月下旬新出现的勒索病毒Paradise的占比(7.74%)直接就跃居到了第四位。

图3. 2019年3月勒索病毒反馈分布图

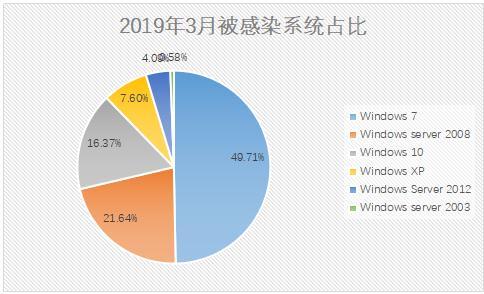

从感染系统的占比看,本月占比居前三的仍是Windows 7、Windows Server 2008和Windows 10。其中Windows 7系统以占比49.71%在所有系统版本中居首位,但相较于上个月的54.92%,仍属于下降的态势。

图4. 2019年3月份被感染系统占比图

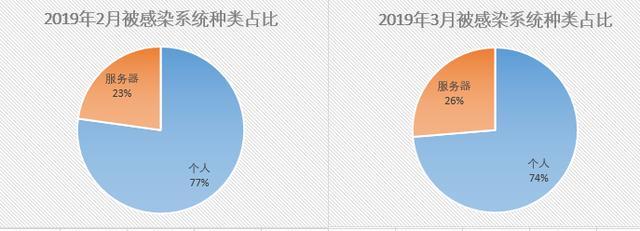

对比2019年2月和2019年3月被感染系统情况,发现这两月被感染系统中个人系统占比和服务器系统占比相对稳定,变化不是很大。

图5. 2019年2月与2019年3月被感染系统类型对比图

勒索病毒疫情

GandCrab勒索病毒

本月位居首位的GandCrab勒索病毒,其主要传播方式仍然是下面三种:

1. 排第一的是通过挂马网站传播

2. 其次是通过爆破远程桌面,之后手动投毒

3. 最后是通过发送钓鱼邮件,诱导用户下载并运行带有勒索病毒的邮件附件从而感染用户系统。

其中,网站挂马主要是使用了在暗网上公开售卖的Fallout Exploit Kit漏洞利用工具进行攻击。360安全大脑对其进行监控发现,GandCrab的拦截量在本月3月17日曾大幅度上涨。但并未实质性的造成大规模感染疫情。

图6. GandCrab通过漏洞进行传播态势图

Satan勒索病毒

Satan勒索病毒在3月进行过多次更新,在3月1日,攻击者曾大幅提高其攻击量来传播其最新变种。360解密大师也对其最新变种(后缀为evopro)进行了解密支持。后续,该勒索病毒作者还新增了appro和satan_pro后缀,360解密大师也在第一时间进行了跟进支持。

图7. Satan勒索病毒传播态势

Paradise勒索病毒

在本月,Paradise勒索病毒是新增勒索病毒中感染量最高的一款(该病毒曾在2018年短暂出现过,当时主要通过爆破远程桌面口令,之后手动投毒传播)。勒索提示信息方面,该勒索病毒生成的勒索提示信息以及被加密的文件名格式都是模仿的Crysis勒索病毒;而传播渠道方面则模仿了GandCrab勒索病毒的渠道,通过在暗网上购买Fallout Exploit Kit漏洞工具进行传播;在仅在本月该勒索病毒就出现了四个变种(修改后缀为.exploit、. p3rf0rm4、 .paradise、.pro)。按照当前的变种速度和传播手段预估,在未来的几个月,Paradise勒索病毒可能会成为增长最快的勒索病毒之一。

图8. Paradise勒索病毒提示信息

CRYPTED!勒索病毒

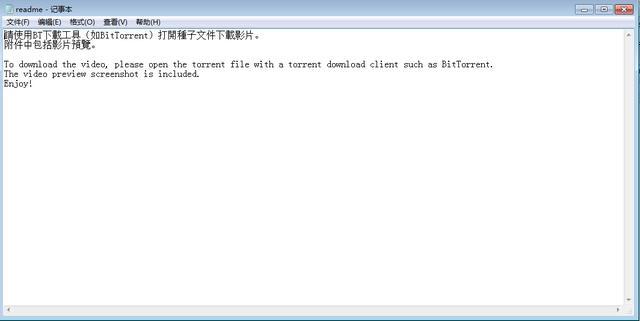

3月27日,360安全大脑监测到有黑客通过虚假种子资源传播一种新的勒索病毒“CRYPTED!”并勒索0.1比特币赎金。在攻击中,黑客利用最新的WinRAR远程代码执行漏洞CVE-2018-20250下发勒索病毒,并攻击了数百台国内的计算机。

图9. CRYPTED!勒索病毒勒索提示信息

黑客选择的加密算法是速度较快的TEA加密算法,原始密钥以资源的形式存储在勒索病毒中。勒索病毒取出原始密钥后,原始密钥会与被加密文件文件名的首个字符进行异或运算后形成每个文件独有的加密密钥,对文件内容进行加密。经过360安全大脑分析,该加密算法可以破解,并已在360解密大师中进行了支持,中招用户可是用360解密大师进行解密。

GlobeImposter勒索病毒

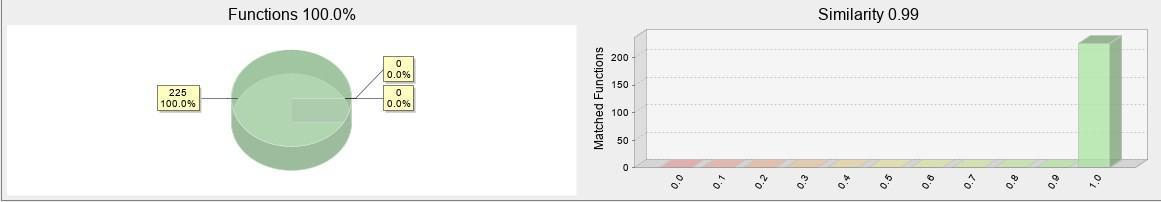

在本月,出现的一款被称之为“auchentoshan”的“新勒索病毒”,由于反馈中招的用户较多,引起了广泛的关注。经过360安全大脑鉴定该勒索病毒为GlobeImposter的一个新变种。此次变种主要更新了勒索提示信息以及后缀。代码和之前版本的相似度为99%,并没有做大幅度更改。其传播方式也仍是通过爆破远程桌面,拿到口令后手动投毒。用户也不必太过恐慌,使用复杂的计算机口令,安装360安全卫士并开启系统防护功能即可防护。

图10. GlobeImposter最新变种和老版本代码相似度图

黑客信息披露

以下是2019年3月份以来黑客在使用的勒索病毒联系邮箱:

表1. 黑客联系邮箱

服务器防护数据分析

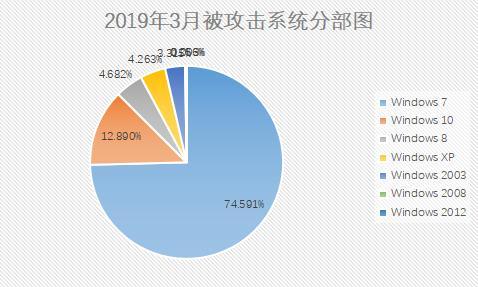

通过对2019年2月和2019年3月的数据进行对比分析发现,在本月桌面PC系统被攻击占比有明显上升。其中Windows 7 从2019年2月份的72.71%上升到本月的74.59%,Windows 10从2019年2月份的11.32%上升到本月的12.89%。

图11. 2019年3月被攻击系统分部图

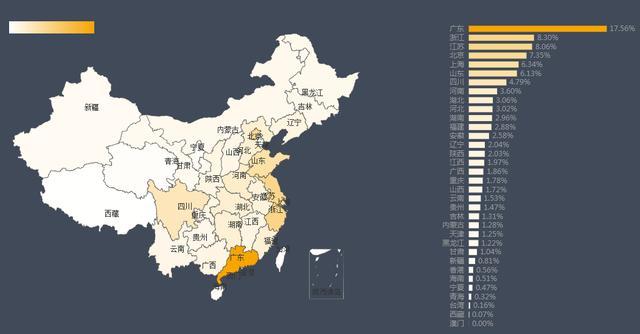

以下是对2019年3月被攻击系统所属IP采样制作的地域分布图,与之前几个月采集到的数据进行对比,地区排名和占比变化都不大。信息产业发达地区仍是被攻击的主要对象。

图12. 2019年3月被攻击地域分布图

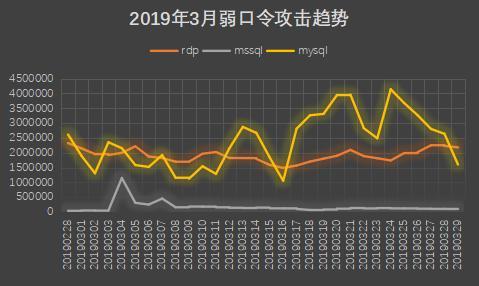

通过对360安全大脑监控到的弱口令攻击数据进行统计分析发现,从整体上分析MySQL弱口令攻击趋势有较大起伏,MYSQL弱口令攻击成为黑客目前最为青睐的对象。RDP(远程桌面)弱口令攻击趋势相对来说比较平稳。

图13. 2019年3月弱口令攻击趋势图

总结

针对服务器的勒索病毒攻击依然是当下勒索病毒的一个主要方向,企业需要加强自身的信息安全管理能力——尤其是弱口令、漏洞、文件共享和远程桌面的管理,以应对勒索病毒的威胁,在此我们给各位管理员一些建议:

1. 多台机器,不要使用相同的账号和口令

2. 登录口令要有足够的长度和复杂性,并定期更换登录口令

3. 重要资料的共享文件夹应设置访问权限控制,并进行定期备份

4. 定期检测系统和软件中的安全漏洞,及时打上补丁。

5. 定期到服务器检查是否存在异常。查看范围包括:

a) 是否有新增账户

b) Guest是否被启用

c) Windows系统日志是否存在异常

d) 杀毒软件是否存在异常拦截情况

而对于本月又重新崛起的这对个人电脑发起攻击的勒索病毒,建议广大用户:

1. 安装安全防护软件,并确保其正常运行。

2. 从正规渠道下载安装软件。

3. 对不熟悉的软件,如果已经被杀毒软件拦截查杀,不要添加信任继续运行。