信安第二版精品课:第2章网络攻击原理与常用方法

第2章网络攻击原理与常用方法精讲笔记

一、本章知识框架

2.1 网络攻击概述

2.2 网络攻击一般过程

2.3 网络攻击常见技术方法

2.4 黑客常用工具

2.5 网络攻击案例分析

二、本章大纲要求

2.1 网络攻击概述

•网络攻击概念•网络攻击模型•网络攻击发展演变

2.2 网络攻击一般过程

•隐藏攻击源

•收集攻击目标信息

•挖掘漏洞信息

•获取目标访问权限

•隐蔽攻击行为

•实施攻击

•开辟后门

•清除攻击痕迹

2.3 网络攻击常见技术方法

•端口扫描

•口令破解

•缓冲区溢出

•恶意代码(计算机病毒、网络蠕虫、特洛伊木马等)

•网站假冒

•网络钓鱼

•拒绝服务

•网络嗅探

•网络窃听

•SQL注入攻击

•社交工程方法

•会话劫持

•漏洞扫描

•代理技术

•数据加密技术

2.4 黑客常用软件

•扫描类软件•远程监控类软件•密码破解类软件•网络嗅探类软件

2.5 网络攻击案例

•网络端口扫描

•DoS/DDoS

•恶意代码

•操作系统攻击

•数据库攻击

•网站及 Web 应用攻击

三、本章重要易考知识点清单

2.1 网络攻击概述

网络攻击是指损害网络系统安全属性的危害行为。危害行为导致网络系统的机密性、完整性、可用性、可控性、真实性、抗抵赖性等受到不同程度的破坏。

常见的危害行为有四个基本类型:

(1)信息泄露攻击;(2)完整性破坏攻击;(3)拒绝服务攻击;(4)非法使用攻击。

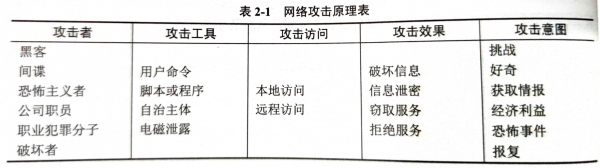

网络攻击由攻击者发起,攻击者应用一定的攻击工具(包括攻击策略与方法),对目标网络系统进行(合法与非法的),攻击操作,达到一定的攻击效果,实现攻击者预定的攻击意图。

常见的网络攻击模型主要有:(1)攻击树模型,(2)MITRE ATT&CK模型,(3)网络杀伤链(Kill Chain)模型

攻击树方法可以被 Red Team用来进行渗透测试,同时也可以被 Blue Team 用来研究防御机制。

基于 MITRE ATT&CK 常见的应用场景主要有网络红蓝对抗模拟,网络安全渗透测试、网络防御差距评估、网络威胁情报收集等。

洛克希德.马丁公司提出的网络杀伤链模型(简称 Kill Chain 模型),该模型将网络攻击活动分成目标侦察(Reconnaissance)、武器构造(Weaponization)、载荷投送(Delivery)、漏洞利用(Exploitation)、安装植入(Installation)、指挥和控制(Command and Control)目标行动(Actions on Objectives)等七个阶段。

攻击方法多种多样,如网络侦听获取网上用户的账号和密码、利用操作系统漏洞攻击、使用某些网络服务泄露敏感信息攻击、强力破解口令、认证协议攻击、创建网络隐蔽信道,安装特洛伊木马程序、拒绝服务攻击、分布式攻击等。

2.2 网络攻击一般过程

网络攻击一般过程:

(1)隐藏攻击源。隐藏黑客主机位置使得系统管理无法追踪。

(2)收集攻击目标信息。确定攻击目标并收集目标系统的有关信息。

(3)挖掘漏洞信息。从收集到的目标信息中提取可使用的漏洞信息。

(4)获取目标访问权限。获取目标系统的普通或特权账户的权限。

(5)隐蔽攻击行为。隐蔽在目标系统中的操作,防止入侵行为被发现。

(6)实施攻击。进行破坏活动或者以目标系统为跳板向其他系统发起新的攻击。

(7)开辟后门。在目标系统中开辟后门,方便以后入侵。

(8)清除攻击痕迹。避免安全管理员的发现、追踪以及法律部门取证。

常见的漏洞挖掘技术方法如下:

(1)系统或应用服务软件漏洞

(2)主机信任关系漏洞

(3)目标网络的使用者漏洞

常见的攻击方法主要有网络邮件钓鱼、用户弱口令破解、U盘摆渡攻击、网页恶意代码等。

(4)通信协议漏洞

(5)网络业务系统漏洞

2.3 网络攻击常见技术方法

端口扫描

口令破解

缓冲区溢出

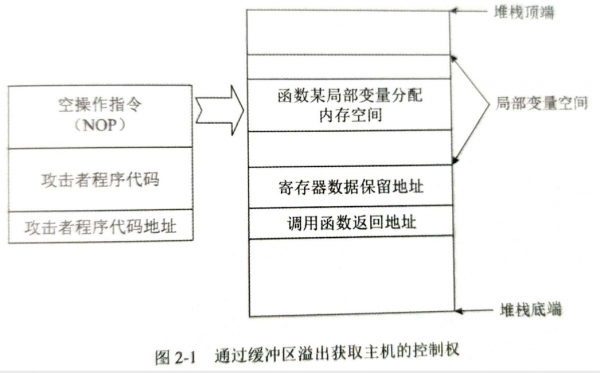

缓冲区溢出攻击可以使攻击者有机会获得一台主机的部分或全部的控制权。据统计,缓冲区溢出攻击占远程网络攻击的绝大多数。缓冲区溢出成为远程攻击主要方式的原因是,缓冲区溢出漏洞会给予攻击者控制程序执行流程的机会。攻击者将特意构造的项击代码植入有缓冲区溢出漏洞的程序之中,改变漏洞程序的执行过程,就可以得到被攻击主机的控制权。

恶意代码

常见的恶意代码类型有计算机病毒、网络蠕虫、特洛伊木马、后门、逻辑炸弹、僵尸网络等。

拒绝服务

拒绝服务攻击是指攻击者利用系统的缺陷,执行一些恶意的操作,使得合法的系统用户不能及时得到应得的服务或系统资源,如CPU处理时间、存储器、网络带宽等。拒绝服务攻击最本质的特征是延长服务等待时间。拒绝服务攻击延迟或者阻碍合法的用户使用系统提供的服务,对关键性和实时性服务造成的影响最大。

拒绝服务攻击与其他的攻击方法相比较,具有以下特点:1.难确认性,拒绝服务攻击很难判断,用户在自己的服务得不到及时响应时,并不认为自己(或者系统)受到攻击,反而可能认为是系统故障造成一时的服务失效。2.隐蔽性,正常请求服务隐藏拒绝服务攻击的过程。3.资源有限性。4.软件复杂性。攻击者利用软件缺陷进行拒绝服务攻击,例如泪滴攻击。

网络钓鱼

网络钓鱼(Phishing)是一种通过假冒可信方(知名银行、在线零售商和信用卡公司等可信的品牌)提供网上服务,以欺骗手段获取敏感个人信息(如口令、信用卡详细信息等》的攻击方式。

最典型的网络钓鱼方法是,网络钓鱼者利用欺骗性的电子邮件和伪造的网站来进行诈骗活动,诱骗访问者提供一些个人信息,如信用卡号、账户和口令、社保编号等内容,以谋求不正当利益。

网络窃听

网络窃听是指利用网络通信技术缺陷,使得攻击者能够获取到其他人的网络通信信息。常见的网络窃听技术手段主要有网络嗅探、中间人攻击。

网络攻击者将主机网络接口的方式设成“杂乱”模式,就可以接收整个网络上的信息包,从而可以获取敏感的口令,甚至将其重组,还原为用户传递的文件。

SQL注入

社交工程

电子监听

会话劫持

典型的实例是TCP会话劫持。

漏洞扫描

漏洞扫描是一种自动检测远程或本地主机安全漏洞的软件,通过漏洞扫描器可以自动发现系统的安全漏洞。常见的漏洞扫描技术有 CGL漏洞扫描、弱口令扫描、操作系统漏洞扫描、数据库漏洞扫描等。

代理技术

数据加密

2.4 黑客常用工具

扫描器

网络攻击者常常采用的工具,主要包括扫描器、远程监控、密码破解、网络嗅探器、安全渗透工具箱等。

黑客通过扫描器可以找到攻击目标的 IP 地址、开放的端口号、服务器运行的版本、程序中可能存在的漏洞等。

根据不同的扫描目的,扫描类软件又分为地址扫描器、端口扫描器、漏洞扫描器三个类别。

SuperSean是一款具有 TCP comect端口扫描、Ping 和域名解析等功能的工具,能较容易地对指定范围内的 IP 地址进行 Ping 和端口扫描。

NMAP(Network Map)即网络地图,通过 NMap 可以检测网络上主机的时放端口号、主机的操作系统类型以及提供的网络服务。

Nessus Nessus 早期是免费的、开放源代码的远程安全扫描器,可运行在 Linux 操作系统平台上,支持多线程和插件。

远程监控

常见的远程监控工具有冰河、网络精灵、Netcat。

密码破解

常见的密码破解方式有口令猜测、穷举搜素、撞库等。

密码破解的常见工具如下:

John the Ripper用于检查 Unix/Linux 系统的弱口令,支持几乎所有Unix 平台上经 crypt 函数加密后的口令哈希类型。

LOphtCrack常用于被解 Windows 系统口令,含有词典攻击、组合攻击、强行攻击等多种口令猜解方法。

网络嗅探器

网络嗅探器(Network Sinifter)是一种黑客攻击工具,通过网络嗅探,黑客可以截获网络的信息包,之后对加密的信息包进行破解,进而分析包内的数据,获得有关系统的信息。

常见的网络嗅探器工具有 Tepdump、DSnif、 WieShark等。

Tepdump/WireShark

Tepdimp是基于命令行的网络数据包分析软件,可以作为网络嗅探工具,能把匹配规则的数据包内容显示出来。

WireShark 则是提供图形化的网络数据包分析功能,可视化地展示网络数据包的内容。

DSnifr_DSnif 是由 Dug Song 开发的一套包含多个工具的软件套件,包括 dinef、filesnarf、mailsnarf、msgsnarf、 rlsnar 和 webspy。使用 DSmif 可以获取口令、邮件、文件等信息。

安全渗透工具箱

Metasploit 是一个开源渗透测试工具,提供漏洞查找、漏洞利用、漏洞验证等服务功能。Metasploit 支持 1500多个漏洞挖掘利用,提供 OWASP TOP10 漏洞测试。

BackTrack5集成的安全工具软件,支持信息收集、漏洞评估、漏洞利用、特权提升、保持访问、逆向工程、压力测试。

2.5 网络攻击案例分析

网络攻击案例1:DDoS攻击是分布式拒绝服务攻击的简称。

攻击者为了提高拒绝服务攻击的成功率,需要控制成百上千的被入侵主机。

DDoS 的整个攻击过程可以分为以下五个步骤:

第一步,通过探测扫描大量主机,寻找可以进行攻击的目标;

第二步,攻击有安全漏洞的主机,并设法获取控制权;

第三步,在已攻击成功的主机中安装客户端攻击程序;

第四步,利用已攻击成功的主机继续进行扫描和攻击;

第五步,当攻击客户端达到一定的数目后,攻击者在主控端给客户端攻击程序发布向特定目标进行攻击的命令。

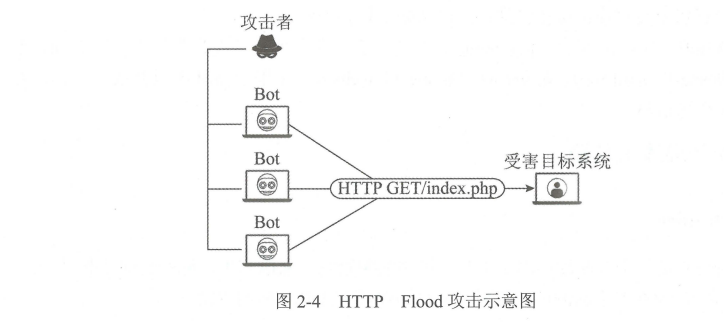

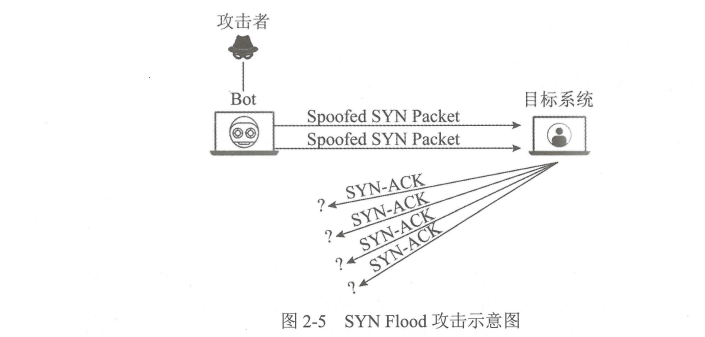

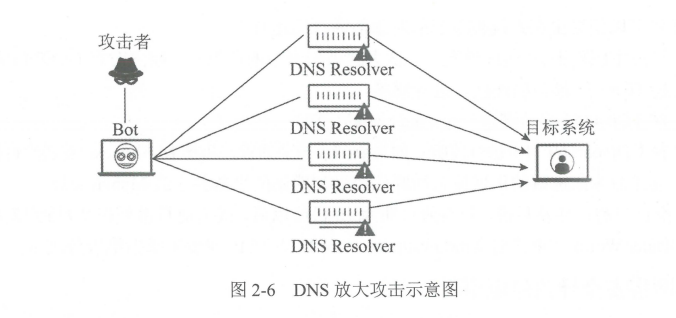

DDoS 常用的攻击技术手段有 HTTP Flood 攻击、SYN Flood 攻击、DNS 放大攻击等。

HTTP Flood 攻击是利用僵尸主机向特定目标网站发送大量的 HTTP GET 请求,以导致网站瘫痪。

SYN Flood 攻击利用TCP/IP协议的安全缺陷,伪造主机发送大量的 SYN 包到目标系导致目标系统的计算机网络瘫痪。

DNS 放大攻击是攻击者假冒目标系统向多个 DNS 解析服务器发送大量请求,而导致DNS解析服务器同时应答目标系统,产生大量网络流量,形成拒绝服务。

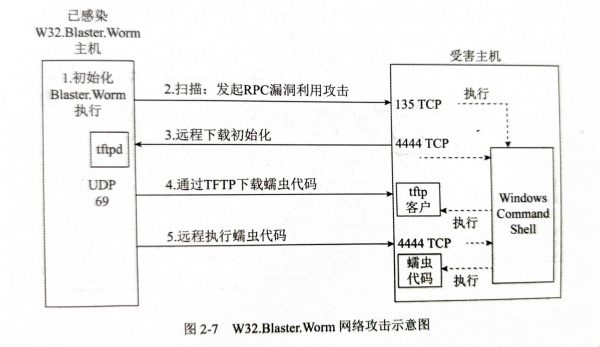

网络攻击案例2:W32.Blaster.Worm网络蠕虫

W32.Blaster.Worm 是一种利用 DCOM RPC漏洞进行传播的网络蠕虫。其传播能力很强。感染蠕虫的计算机系统运行不稳定,系统会不断重启,并且该蠕虫还将对windowsuplite.com进行拒绝服务攻击,使得受害用户不能及时地得到这个漏洞的补丁。

(1)创建一个名为 BILLY 的互斥体。如果这个互斥体存在,蠕虫将放弃感染并退出;

(2)在注册表中添加下列键值:”windows auto update”=”msblast.exe”并且将其添加至:HKEY_LOCAL_MACHINE\SOFTWAREMicrosoft\Windows CurenVersion\Run,这样就可以使蠕虫在系统被重启的时候能够自动运行;

(3)蠕虫生成攻击 IP 地址列表,尝试去感染列表中的计算机,蠕虫对有 DCOM RPC 漏洞的机器发起 TCP 135 端口的连接,进行感染;

(4)在 TCP 4444 端口绑定一个 cmd.exe 的后门;

(5)在UDP port 69 口上进行监听。如果收到了一个请求,将把 Msblast.exe 发送给目标机器;

(6)发送命令给远端的机器使它回联已经受到感染的机器并下载 Msblast.exe;

(7)检查当前日期及月份,若当前日期为 16 日或以后,或当前月份处在 9 月到 12 月之间,则 W32.Blaster. Worm 蠕虫将对 windowsupdate.com 发动 TCP 同步风暴拒绝服务攻击。

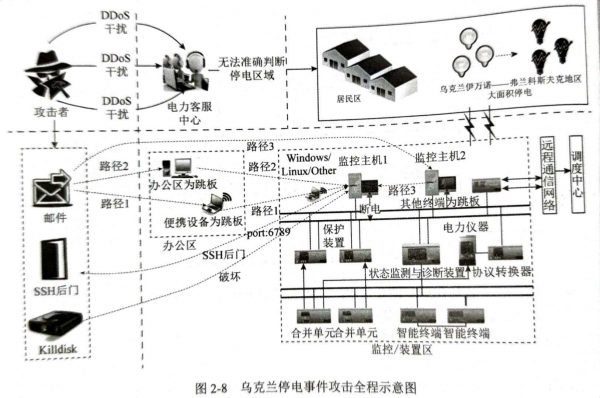

网络攻击案例3:网络安全导致停电事件

安天公司《乌克兰电力系统遭受攻击事件综合分析报告》2015 年 12 月 23 日,乌克兰多地区发生同时停电的事件。调查显示,乌克兰电厂停电是因网络攻击导致电力基础设施被破坏。

根据安天公司的分析报告,黑客首先利用钓鱼邮件,欺骗电力公司员工下载了带有 BlackEnergy 的恶意代码文件,然后诱导用户打开这个文件,激活木马,安装 SSH后门和系统自毁工具 Killdisk,致使黑客最终获得了主控电脑的控制权。

最后,黑客远程操作恶意代码将电力公司的主控计算机与变电站断连并切断电源;同时,黑客发动 DDoS 攻击电力客服中心,致使电厂工作人员无法立即进行电力维修工作。